PT2. Administració remota

Contingut

Part 1. Windows

1. Utilització de l'escriptori remot

- Activa l'ús de l'escriptori remot en el servidor

Anirem a l'Administrador de Sistemas →Servidor Local i marcarem el botó de "Permitir las conexiones remotas a este equipo"

- Des del client accedeix al servidor

Des d'un Windows 10 (client) buscarem el programa "Conexión a Escritorio Remoto", instroduïrem l'adreça IP del servidor on volem connectar i en connectar, posarem un usuari i password existent en el sistema remot

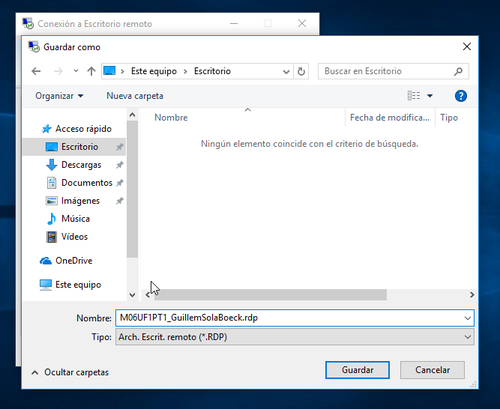

- Configura la connexió a pantalla completa i desa la configuració a l'escriptori com a accés directe

Ho farem com en l'apartat anterior, però en comptes de connectar, obrirem la pestanya Pantalla i posarem el cursor a la dreta: Pantalla completa

I per a desar aquesta configuració per a poder-la reutilitzar ràpidament, desplegarem Mostrar opciones i clicarem el botó Guardar como i escollirem l'escriptori per a desar-hi l'arxiu .rdp

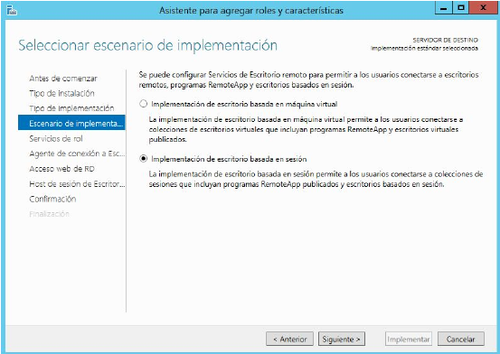

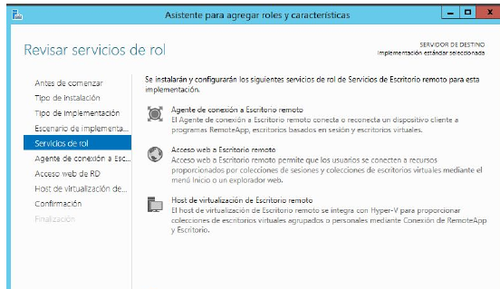

2. Instal·la els Serveis d'Escriptori Remot

- Instal·la el rol corresponent (utilitzant la implementació estàndard)

Farem servir l'assistent d'afegir rols i característiques.

Finalment, a la finestra de confirmació, verificarem la configuració i acceptarem.

- Executa al servidor l'eina de serveis d'escriptoris remots i visualitza la informació general

- Quina informació es mostra?

Tenim un tauler general amb l'estat de la implementació. Hi veiem si està activat l'accés web de Remote Desktop, si la porta d'enllaç està correctament configurada (per a accedir a través d'una xarxa externa als serveis d'escriptori remot d'aquest servidor), l'administrador de llicències...

- Què és l'"Administrador de licencias de Escritorio Remoto"?

L'administrador de llicències d'Escriptori Remot determina el mètodes d'accés que tenen els clients per a connectar-se a aquell servidor. Com és normal en Micro$oft, per a poder tenir un servidor d'Escriptori Remot on puguin treballar diversos usuaris simultàniament des d'un altre lloc distant, es necessita comprar llicències per a cada usuari que vulgui accedir. Des d'aquest panell es poden gestionar aquestes llicències permetent o no l'accés remot d'un usuari al servidor.

- Què és RDS? Quins serveis ens aporta?

El mode d'administració de llicències d'Escritorio Remoto configurat en un servidor host de sessió d'escriptori remot (el servidor) ha de coincidir amb el tipus de CAL de RDS que estigui disponible en el servidor de llicències. De no ser així, els usuaris remots no es podrien connectar amb la seva llicència. RDS és el que permet gestionar aquests accessos.

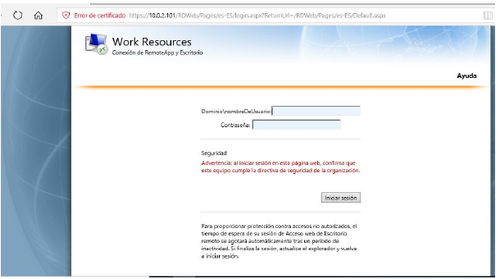

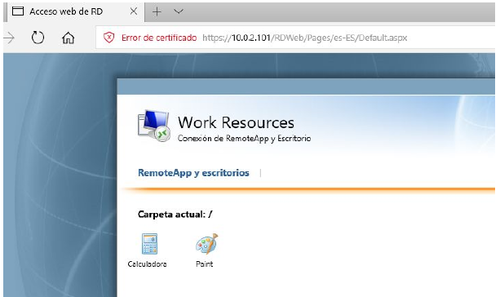

3. Accés web a Escriptori Remot

- Accedeix al servidor mitjançant el complement "Acceso web a escritorio remoto" i adjunta captures de pantalla. Accedeix amb un usuari que no sigui l'Administrador

Per a accedir al servidor via web, obrirem un navegador i anirem a l'adreça del servidor d'Escritorio Remot →subdirectori RDWeb:

- Quina utilitat li veus?

Això pot ésser útil per a connectar-nos des de dispositius que no executin Windows en una arquitectura centralitzada on els usuaris treballen totalment en remot. Podem tenir ordinadors poc potents repartits pels llocs de treball amb una distribució Linux lleugera (a mode de Thin Client o "terminal tonto") que només serveixi per a connectar-se al servidor remot on realment treballaran els usuaris. D'aquesta manera no es necessiten aplicacions instal·lades que entenguin el protocol RDP ja que tota la connexió es fa via web i es pot aconseguir la mateixa experiència d'immersió (com si treballéssim en local) posant el navegador a pantalla completa.

- Al servidor, mira la informació de l'administració del servei sobre cada client connectat al servidor. Quina informació ens aporta?

Des de l'administrador del Servei d'Escritorio Remoto podem veure la llista de terminals connectats actualment al servidor i el seu estat de connexió.

- De quina manera pots gestionar una connexió? Juga una mica amb una connexió establerta

De la mateixa manera que veiem si la connexió està oberta o desconnectada, podem provocar una desconnexió nosaltres mateixos o tancar la sessió remota en cas que fos necessari.

- Crea una col·lecció i agrega els programes paint i calculadora. Comprova que es veuen les col·leccions a la connexió remota

Al panell Administración del servidor →Servicios de Escritorio Remoto →información general veurem l'opció de "Crear colecciones de sesiones"

Tindrem un assistent per a crear una nova col·lecció

Llavors afegirem aplicacions en aquella col·lecció mitjançant la opció de "Publicar programas RemoteApp", havent obert la col·lecció. Al menú, marcarem la casella de les aplicacions que volguem publicar (paint i calculadora) i confirmarem

4. Accés web a Escriptori Remot amb eina externa

- Realitza la instal·lació d'un programa de gestió al servidor i al client per al control remot del servidor

He optat per instal·lar un client VNC (TightVNC). Consta d'un software client i un altre per al servidor. Utilitza el protocol VNC per a fer la connexió; cosa que permet configuracions semblants al protocol RDP (el que fa servir Remote Desktop a Windows) per a ajustar-se a les condicions de la xarxa: resolució de pantalla, qualitat d'imatge, etc.

- Cerca altres programes d'aquest tipus i comenta'ls

- RealVNC

- És un programa semblant a TightVNC ja que utilitza el mateix protocol (VNC) que el programa testejat.

- TeamViewer

- És el programa per excel·lència en la connexió remota i permet connexions remotes a través d'Internet sense necessitat d'obrir ports (utilitzant UPnP). És de codi propietari i requereix un usuari i password que es generen aleatòriament per a accedir a l'equip remot. De la mateixa manera, es pot assignar a un compte de TeamViewer i definir una password estàtica per a aquell equip per a poder-hi accedir de manera desatesa.

- AnyDesk

- És una altra solució molt semblant a TeamViewer amb la diferència que és Open Source. Ofereix unes opcions de configuració molt semblants a TeamViewer i també permet associar màquines a un compte de AnyDesk per a tenir sota control els equips.

- Hi ha diferències entre el programa que has fet servir i els proporcionats pel sistema i que hagis fet servir abans? Quin t'agrada més? Per què?

He d'admetre que he utilitzat tant TeamViewer com RealVNC i també AnyDesk. He triat l'opció de TightVNC perquè és una alternativa a RealVNC però que utilitza el mateix protocol. Tot i això, m'agrada molt TeamViewer però encara crec que és millor AnyDesk: en aquest camp del control remot és fàcil que algú pugui interceptar el trànsit entre dues estacions i poder-lo manipular de manera que l'equip controlat sigui controlat per unes mans malvades. Tant AnyDesk com TeamViewer ofereixen xifrat SSL en les connexions, però AnyDesk dóna més confiança al ser de codi obert i, per tant, tenir el codi publicat fa que sigui auditable i la gent (sobretot experts) puguin detectar forats de seguretat i apedaçar-los aviat. En canvi, TeamViewer "només" et dóna la confiança pel nom que té i la resta "t'ho has de creure". També permet connexions fàcils de configurar sense necessitat d'obrir o mapejar ports des de la xarxa externa a la local, cosa que fa més senzilla la implementació i utilització envers TightVNC o RealVNC que requereixen obrir el port 5900 (default del protocol VNC) en cas de voler fer connexions remotes a través d'Internet.

5. Ports i protocols

- Escriptori remot

Protocol RDP pel port 3389 TCP

- Escriptori remot via web

Protocol HTTPS pel port 443 TCP

- Altra aplicació externa

Protocol VNC pel port 5900 TCP

Part 2. Linux

1. Connexió remota SSH

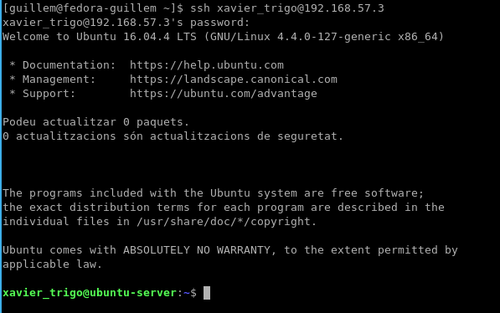

- Estableix una connexió ssh entre dues màquines linux (una client i una server) i comença aquesta secció. Fes captura de les configuracions que facis i les proves de connexió per comprovar aquestes configuracions.

Primer de tot hem d'instal·lar el dimoni de SSH a l'equip "servidor" (al que ens connectarem a través de SSH)

sudo apt install openssh-server

I el posarem en marxa amb

systemctl start sshd<source> Des de l'equip client, connectarem al servidor amb la comanda <source>ssh <usuari>@<IP servidor>

Introduirem la contrasenya de l'usuari de l'equip on estem connectant i tindrem una shell com si estiguessim davant la pantalla del terminal de l'equip remot.

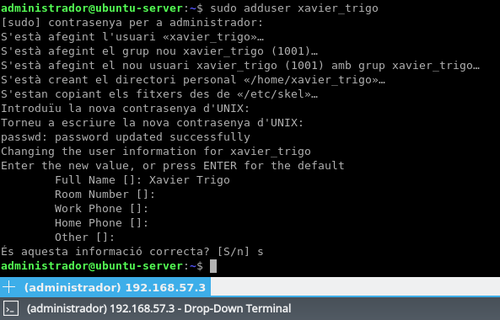

- Crea un usuari al teu server

- Fes que NO pugui connectar-se des de la màquina client al server per SSH

Editarem l'arxiu /etc/ssh/sshd_config i afegirem al final de tot

DenyUsers xavier_trigo

i reiniciarem el servei de SSH.

- Fes que SÍ que pugui connectar-se des de la màquina client al server per SSH

Editarem l'arxiu /etc/ssh/sshd_config i afegirem al final de tot

AllowUsers xavier_trigo

i reiniciarem el servei de SSH.

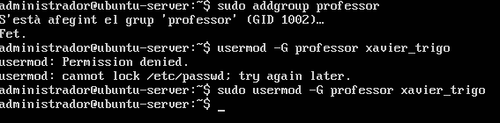

- Crea un grup d'usuaris i incorpora a aquest grup l'usuari anterior

- Fes que els usuaris d'aquest grup NO puguin connectar-se per SSH

Editarem l'arxiu /etc/ssh/sshd_config i afegirem al final de tot

DenyGroups professors

i reiniciarem el servei de SSH.

- Fes que els usuaris d'aquest grup SÍ que puguin connectar-se per SSH

Editarem l'arxiu /etc/ssh/sshd_config i afegirem al final de tot

AllowGroups professors

i reiniciarem el servei de SSH.

- Canvia els permisos d'accés de l'usuari root per tal que no pugui connectar-se per SSH

Editarem l'arxiu /etc/ssh/sshd_config i afegirem al final de tot

DenyUsers root

i reiniciarem el servei de SSH.

- Els usuaris utilitzats en les connexions remotes SSH a quina màquina pertanyen? Quin port utilitzen?

Els usuaris que es connecten per SSH a qualsevol màquina, són els comptes locals de la màquina on connectem. En aquesta pràctica, l'usuari xavier_trigo l'he creat a la màquina virtual "remota" a la que he atacat per SSH i no té perquè existir a la màquina que es connecta. El port utilitzat per SSH és el 22 per defecte encara que es pot canviar per a posar una barrera més de seguretat; ja que un atacant que pugui entrar per SSH amb un usuari privilegiat pot fer qualsevol cosa al sistema. Per a evitar atacs de força bruta per a trencar contrasenyes es pot utilitzar (i obligar, fins i tot) que els usuaris s'hagin d'autenticar utilitzant una clau pública que els dóna accés, en comptes d'una paraula de pas. Això fa extremadament segur l'SSH per a l'administració remota de servidors.

- Quins són els fitxers de configuració del servei SSH? Per a què serveix cadascun?

- L'arxiu

ssh_configdefineix els paràmetres de configuració del client de SSH (si aquella màquina vol connectar-se a un servidor SSH remot. - L'arxiu

sshd_config(sshd de daemon) conté paràmetres de configuració del servidor SSH com ara el port d'escolta, els usuaris/grups que poden accedir-hi, permetre o no el tunelat d'altres protocols a través d'aquest (útil en muntatges de VPN o per a poder xifrar amb SSH un protocol que, per defecte, no estigui xifrat com ara FTP) o també poder definir el mode d'autenticació: LDAP, usuari+password, claus públiques, adreces d'escolta restringides, etc.